|

OpenID Connect (OIDC) |

Scorri Precedente Primo livello Successivo Altro |

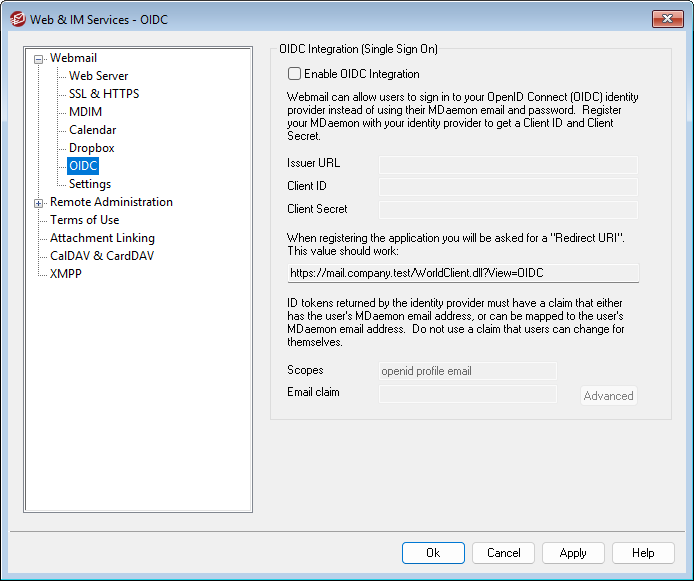

Integrazione OIDC (Single Sign On)

MDaemon Webmail supporta il Single Sign On (SSO) utilizzando OpenID Connect (OIDC). Invece di accedere alla Webmail con l'indirizzo e-mail e la password di MDaemon, gli utenti possono fare clic sul pulsante Accedi con SSO per accedere tramite il provider di identità (IdP) OIDC, come Google o Microsoft Azure/Entra ID.

Per configurarlo, occorre innanzitutto creare un'applicazione utilizzando l'interfaccia di gestione dell'IdP e fornire l' URI di reindirizzamento di Webmail (vedere sotto). Quindi, configurare le impostazioni OIDC di Webmail utilizzando le opzioni riportate di seguito.

Abilita integrazione OIDC

Quando questa opzione è attivata, nella pagina di accesso a Webmail apparirà un pulsante Accedi con SSO. Gli utenti possono fare clic su questo pulsante per accedere al proprio account Webmail autenticandosi tramite l'IdP selezionato, anziché fornire l'indirizzo e-mail e la password di MDaemon.

URL emittente

Questo campo di testo è per l'URL di base che si ottiene dal provider di identità OIDC. Viene utilizzato da MDaemon per scoprire la configurazione dell'IdP e altri dati, come le informazioni sull'utente e le chiavi pubbliche. Non includere la parte "/.well-known/openid-configuration" che viene comunemente aggiunta all'URL dell'emittente. A seconda dell'IdP, l'URL sarà simile a questo: https://login.microsoftonline.com/<tenant_id>/v2.0, https://accounts.google.com o https://<il vostro dominio>.okta.com.

ID client

Questo è l'ID cliente univoco ottenuto dall'IdP durante la registrazione dell'applicazione.

Segreto client

Questo campo è per la chiave segreta generata dall'IdP durante la registrazione. Viene utilizzata insieme all'ID cliente per autenticare MDaemon come client affidabile quando si scambiano i codici di autorizzazione per i token di accesso. Alcuni IdP consentono ai segreti dei client di scadere, quindi potrebbe essere necessario sostituirli periodicamente.

Quando si registra l'applicazione OIDC con l'IdP, viene richiesto l'URI di reindirizzamento. L'URI fornito è costruito a partire dal nome host SMTP del dominio predefinito. Ad esempio: https://mail.example.com/WorldClient.dll?View=OIDC

Ambiti

Gli ambiti determinano quali set specifici di punti di dati l'IdP condivide. I valori predefiniti sono standard per OIDC: openid abilita il flusso OIDC ed è obbligatorio, profile fornisce le informazioni di base sull'utente (ad esempio, preferred_username) e email condivide l'indirizzo email dell'utente. È possibile aggiungere o modificare gli ambiti secondo le necessità, in base alla propria configurazione o ai requisiti dell'IdP.

Claim email

Questo campo serve a specificare il nome della richiesta (coppia chiave-valore) che contiene i dati necessari per identificare l'utente MDaemon che sta effettuando l'accesso. Nella maggior parte dei casi è impostato su, ad esempio, email, preferred_username, sub o oid (Azure/Entra ID). La configurazione più semplice consiste nello specificare una richiesta che si sa contenere l'indirizzo e-mail dell'utente MDaemon, ad esempio e-mail o una richiesta creata su misura, se possibile. Se si sceglie "sub" o "oid", la richiesta non conterrà un indirizzo e-mail. Conterrà invece un codice o un identificatore univoco per quell'utente, che richiederà di utilizzare le opzioni della sezione Claim email OIDC per associare l'identificatore sub o oid all'utente MDaemon corretto.

|

Quando si specifica l'opzione Claim email non utilizzare una richiesta che l'utente può modificare attraverso una pagina di profilo self-service. Ad esempio, se la configurazione del vostro IdP ha una chiave "secondary_email" che è modificabile dall'utente e l'avete scelta come chiave "secondary_email". Claim email qualsiasi utente potrebbe cambiare l'indirizzo e-mail con quello di un altro utente sul vostro server e quindi ottenere l'accesso all'account e-mail di quell'utente. Assicuratevi sempre di scegliere una richiesta che possa essere modificata solo da un amministratore. |

Le opzioni di questa sezione sono utilizzate per mappare i valori di richiesta personalizzati dall'IdP a specifici indirizzi e-mail in MDaemon. Ciò è utile quando alcuni o tutti gli indirizzi e-mail contenuti nella richiesta dell 'IdP non corrispondono agli indirizzi e-mail degli utenti di MDaemon. In questo caso, si possono usare queste opzioni per mappare l'indirizzo e-mail non MDaemon di ogni utente con il suo indirizzo MDaemon. Lo stesso varrebbe se si usasse preferred_username come nome utente Claim email ma il nome utente non sempre corrisponde all'indirizzo e-mail di MDaemon. Questa funzione è utilizzabile anche se si sceglie di utilizzare la rivendicazione sub ( oid in Azure/Entra ID) nell'opzione Claim email e poi mappare l'identificativo univoco di ogni utente al suo account e-mail MDaemon.

Per mappare un valore di rivendicazione a un utente specifico:

1.Utilizzare la console dell'IdP o un altro strumento per cercare l'utente in questione.

2.Individuare il valore di rivendicazione di qualsiasi Claim email specificato in precedenza.

3.Copiare il valore della richiesta e incollarlo nel campo Valore reclamo nel campo

4.Inserire l'indirizzo e-mail dell'utente MDaemon corrispondente.

5.Fare clic su Aggiungi.

6.Fare clic su Salva.

Per modificare una voce:

1.Fare clic sulla voce che si desidera modificare.

2.Fare clic su Modifica.

3.Apportare le modifiche desiderate.

4.Fare clic su Aggiorna.

5.Fare clic su Salva.

Per eliminare una voce:

1.Fare clic sulla voce che si desidera eliminare.

2.Fare clic su Elimina.

3.Fare clic su Salva.