|

SSL & HTTPS |

Scrollen Zurück Oberste Ebene Weiter Mehr |

Der MDaemon-eigene Web-Server unterstützt das Secure-Sockets-Layer-Protokoll (SSL). SSL ist das Standardverfahren für die Sicherung webgestützter Kommunikation zwischen Server und Client. Es stellt Funktionen für die Echtheitsbestätigung des Servers, Datenverschlüsselung und zusätzliche Echtheitsbestätigung für den Client einer TCP/IP-Verbindung zur Verfügung. Da auch alle wichtigen Browser HTTPS (HTTP über SSL) unterstützen, genügt es, ein gültiges digitales Zertifikat auf dem Server zu installieren, damit beim Verbindungsaufbau eines Clients die SSL-Funktionen automatisch genutzt werden.

Die Einstellungen zu den HTTPS-Funktionen von Webmail befinden sich im Menü SSL & HTTPS, das über Einstellungen » Web- & IM-Dienste » Webmail erreichbar ist. Um die Bedienung zu vereinfachen, sind diese Einstellungen auch in dem Konfigurationsdialog "Sicherheit » Sicherheits-Manager » SSL & TLS » Webmail" gespiegelt.

Nähere Informationen über das SSL-Protokoll und die Zertifikate finden Sie unter SSL & TLS.

|

Diese Einstellungen wirken auf Webmail nur dann, wenn der MDaemon-eigene Web-Server verwendet wird. Ist Webmail stattdessen in die IIS oder einen anderen Web-Server eingebunden, so bleiben diese Einstellungen wirkungslos. Die Unterstützung für SSL und HTTPS muss in diesem Fall über den verwendeten Web-Server mithilfe seiner Verwaltungswerkzeuge konfiguriert werden. |

Folgende Arten von Verbindungen zulassen

nur HTTP

Soll Webmail keine HTTPS-Verbindungen annehmen, so muss diese Option aktiv sein. Es sind dann nur HTTP-Verbindungen zulässig.

HTTP und HTTPS

Diese Option bewirkt, dass Webmail zwar SSL unterstützt, die Webmail-Benutzer jedoch HTTPS nicht zwingend verwenden müssen. Webmail überwacht den weiter unten konfigurierten HTTPS-Port auf eingehende Verbindungen, lässt jedoch auch normale HTTP-Verbindungen auf dem Webmail-Port zu, der im Konfigurationsdialog Web-Server in der Konfiguration von Webmail definiert ist.

nur HTTPS

Diese Option bewirkt, dass Verbindungen zu Webmail ausschließlich über HTTPS hergestellt werden können. Webmail reagiert nur noch auf HTTPS-Verbindungen, nicht aber auf HTTP-Verbindungen, so lange diese Option aktiv ist.

HTTP mit Umleitung nach HTTPS

Diese Option bewirkt, dass HTTP-Verbindungen auf den HTTPS-Port umgeleitet und dann als HTTPS-Verbindungen weiter geführt werden.

HTTPS-Port

Hier wird der TCP-Port eingetragen, den Webmail auf eingehende SSL-Verbindungen überwachen soll. Die Grundeinstellung für den SSL-Port ist 443. Wird dieser SSL-Standardport verwendet, so muss beim Aufruf des URLs von Webmail keine Portnummer angegeben werden (z.B. entspricht "https://example.com" dem URL "https://example.com:443").

|

Diese Portnummer ist nicht dieselbe, die Webmail im Bereich Web-Server im Konfigurationsdialog für Webmail zugewiesen wurde. Falls HTTP-Verbindungen zu Webmail weiterhin zugelassen sein sollen, müssen sie jenen anderen Port verwenden, sonst ist kein Verbindungsaufbau möglich. HTTPS-Verbindungen müssen hingegen auf dem HTTPS-Port hergestellt werden. |

Zertifikat zur Nutzung mit HTTPS/SSL auswählen

In dieser Liste sind Ihre SSL-Zertifikate aufgeführt. Um Zertifikate für die Nutzung durch MDaemon zu aktivieren, aktivieren Sie die zugehörigen Kontrollkästchen. Um ein Zertifikat als Standard-Zertifikat zu bestimmen, klicken Sie auf den Stern neben dem gewünschten Zertifikat. MDaemon unterstützt die Erweiterung Server Name Identification (SNI) für das Protokoll TLS. Das Leistungsmerkmal SNI (Identifizierung von Servernamen) ermöglicht die Nutzung eines eigenen Zertifikats für jeden einzelnen Hostnamen, der Ihrem Server zugeordnet ist. MDaemon prüft die aktiven Zertifikate und wählt das Zertifikat aus, in dessen Datenfeld Subject Alternative Names der jeweils angeforderte Hostname enthalten ist. (Sie legen diese Subject Alternative Names bei Erstellung des Zertifikats fest.). Falls der Client keinen bestimmten Hostnamen anfordert, oder falls MDaemon kein Zertifikat mit übereinstimmendem Hostnamen findet, nutzt MDaemon das Standard-Zertifikat. Auf der Benutzeroberfläche von MDaemon können Sie ein Zertifikat durch Doppelklick auf seinen Eintrag in der Windows-Zertifikatverwaltung öffnen und seine Eigenschaften einsehen. Diese Funktion steht in der browsergestützten Remoteverwaltung nicht zur Verfügung.

Löschen

Hierdurch wird das in der Liste ausgewählte Zertifikat gelöscht. Vor dem eigentlichen Löschvorgang erscheint ein Dialogfenster mit einer Sicherheitsabfrage, ob der Löschvorgang auch wirklich durchgeführt werden soll.

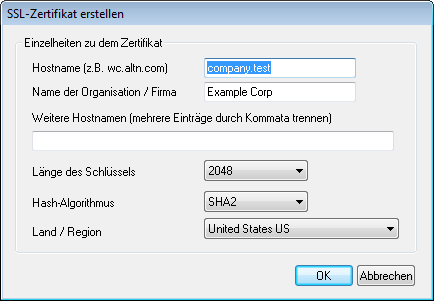

Zertifikat erstellen

Um ein SSL-Zertifikat zu erstellen, klicken Sie auf das Steuerelement Zertifikat erstellen.

Einzelheiten zu dem Zertifikat

Hostname

Hier wird der Hostname angegeben, zu dem die Benutzer eine Verbindung herstellen (z.B. "wc.example.com").

Name der Organisation/Firma

Hier wird der Name der Organisation oder der Firma eingetragen, die dieses Zertifikat besitzt.

Weitere Hostnamen (mehrere Einträge durch Kommata trennen)

Falls auf Ihrem System weitere Hostnamen konfiguriert sind, zu denen Benutzer Verbindungen herstellen, so können Sie das Zertifikat auch auf diese Hostnamen erstrecken. Geben Sie hierzu die anderen Hostnamen oder Domänennamen hier ein. Trennen Sie mehrere Einträge durch Kommata. Jokerzeichen sind zulässig, sodass sich "*.example.com" auf alle Subdomänen von example.com erstrecken würde (etwa "wc.example.com", " mail.example.com", usw.).

|

MDaemon unterstützt die Erweiterung Server Name Identification (SNI) für das Protokoll TLS. Das Leistungsmerkmal SNI (Identifizierung von Servernamen) ermöglicht die Nutzung eines eigenen Zertifikats für jeden einzelnen Hostnamen, der Ihrem Server zugeordnet ist. MDaemon prüft die aktiven Zertifikate und wählt das Zertifikat aus, in dessen Datenfeld Subject Alternative Names der jeweils angeforderte Hostname enthalten ist. Falls der Client keinen bestimmten Hostnamen anfordert, oder falls MDaemon kein Zertifikat mit übereinstimmendem Hostnamen findet, nutzt MDaemon das Standard-Zertifikat. |

Länge des Schlüssels

Hier wird die gewünschte Länge des Schlüssels in Bit ausgewählt. Je länger der Schlüssel, desto besser ist der Datenaustausch gesichert. Dabei ist aber zu beachten, dass nicht alle Anwendungsprogramme Schlüssel mit einer Länge von mehr als 512 Bit verarbeiten können.

Hash-Algorithmus

Hier wird der Hash-Algorithmus ausgewählt; mögliche Algorithmen sind SHA1 und SHA2. Per Voreinstellung wird SHA2 genutzt.

Land/Region

Wählen Sie hier das Land oder die Region aus, in der sich dem oder in der sich der Server befindet.

Web-Server neu starten

Ein Klick auf dieses Steuerelement startet den Web-Server neu. Dieser Neustart ist nach jeder Änderung an einem Zertifikat erforderlich; erst danach werden neue Zertifikate genutzt.

Verwaltung Ihres Zertifikats mithilfe von Let's Encrypt

Let's Encrypt ist eine Zertifizierungsstelle (auch Certificate Authority, kurz CA), die mithilfe eines automatisierten Verfahrens unentgeltlich Zertifikate zur Verfügung stellt. Dieses Verfahren soll die derzeit noch weit verbreiteten und komplexen Verfahren der manuellen Erstellung, Echtheitsprüfung, Signatur, Installation und Verlängerung von Zertifikaten für die Sicherung von Websites ablösen.

Um dieses Verfahren zu unterstützen, steht Ihnen der Konfigurationsdialog Let's Encrypt zur Verfügung. Mithilfe dieses Konfigurationsdialog wird das automatische Verfahren zur Verwaltung eines Zertifikats unterstützt, das Let's Encrypt bereitstellt. Sie können hier ein PowerShell-Skript einfach konfigurieren und ausführen, das im Verzeichnis "MDaemon\LetsEncrypt" abgelegt ist. Wenn Sie dieses Skript ausführen, wird hierdurch das System für Let's Encrypt eingerichtet, und insbesondere werden die für die erfolgreiche Abwicklung der http-01-Challenge erforderlichen Dateien in das HTTP-Verzeichnis von Webmail kopiert. Das Skript nutzt als Domäne für das Zertifikat den SMTP-Hostnamen der Standard-Domäne und fügt etwa konfigurierte Weitere Hostnamen ein, ruft das Zertifikat ab, importiert es in Windows, und konfiguriert MDaemon so, dass das Zertifikat für MDaemon, Webmail und die Remoteverwaltung genutzt wird. Darüber hinaus erstellt das Skript im Verzeichnis "MDaemon\Logs\" die Protokolldatei LetsEncrypt.log. Diese Protokolldatei wird immer dann, wenn das Skript ausgeführt wird, gelöscht und neu erstellt. Sie beinhaltet Datum und Uhrzeit, wann das Skript ausgeführt wurde. Falls Sie eine E-Mail-Adresse des Administrators für Benachrichtigungen angegeben haben, werden im Fehlerfall Benachrichtigungen an diese Adresse versandt. Nähere Informationen finden Sie im Abschnitt Let's Encrypt.

Siehe auch: