|

Connexion DKIM |

Faire défiler Précédente Haut de page Suivante Plus |

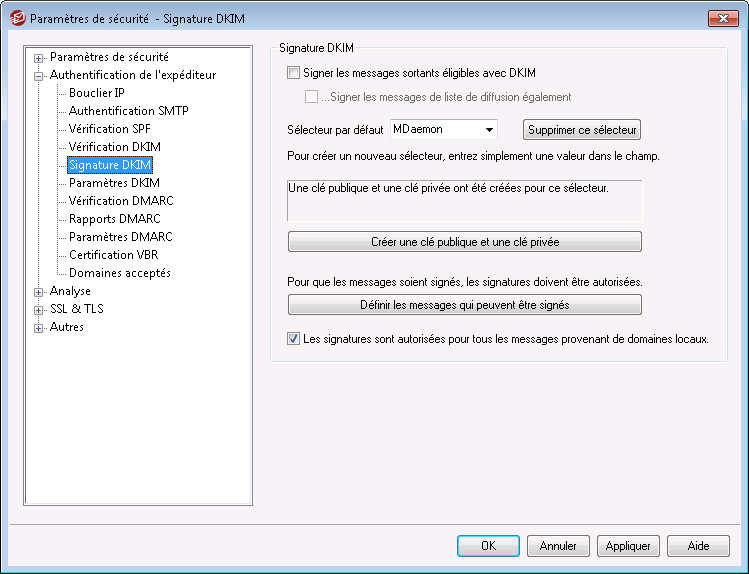

Les options de l'écran Connexion DKIM permettent de configurer MDaemon pour qu'il signe les messages sortants éligibles à l'aide de DKIM, et de définir les critères d'éligibilité d'un message. Cet écran permet également de désigner des sélecteurs et de générer des clés publiques et privées adaptées à la spécification DKIM. Un Sélecteur par défaut ("MDaemon") ainsi qu'une clé publique et une clé privée par défaut sont créés automatiquement au démarrage. Toutes les clés sont uniques : elles ne sont jamais identiques d'un site à l'autre, quel que soit le sélecteur spécifié. Non (par défaut), les clés sont générées avec une profondeur de bits sécurisée de 2048 bits.

Connexion DKIM

Signer les messages sortants éligibles à l'aide de DKIM

Cliquez sur cette option si vous souhaitez utiliser DomainKeys Identified Mail pour signer cryptographiquement certains messages sortants. Pour qu'un message soit signé, il doit répondre aux critères indiqués sous le boutonDéfinir les messages qui peuvent être signés et être reçu par MDaemon pour être délivré lors d'une session authentifiée. Il existe également une action du Filtre de contenu, "Sign with DKIM selector...", que vous pouvez utiliser pour faire signer les messages.

...signer les messages des listes diffusion

Cochez cette case si vous souhaitez signer cryptographiquement tous les messages de la Liste de diffusion sortants. Comme MDaemon signera tout le courrier destiné à toutes vos listes, vous n'avez pas besoin d'utiliser l'option"Définir les messages qui peuvent être signés" pour les autoriser à recevoir une signature cryptographique.

Sélecteur par défaut

Dans la liste déroulante, choisissez le sélecteur dont vous souhaitez utiliser la paire de clés publique/privée correspondante lors de la signature des messages. Si vous souhaitez créer une nouvelle paire de clés avec un sélecteur différent, tapez le nom du sélecteur souhaité ici et cliquez sur "Créer de nouvelles clés publiques et privées" ci-dessous. Si vous souhaitez signer certains messages à l'aide d'un autre sélecteur, désignez un sélecteur spécifique dans l'option"Définir les messages qui sont signés" ou créez une règle de Filtre de contenu à l'aide de l'action "Sign with DKIM selector...".

Supprimer ce sélecteur

Cliquez sur ce bouton si vous souhaitez supprimer un sélecteur. Suivez les instructions qui s'affichent à l'écran.

Créer une clé publique et une clé privée

Cliquez sur ce bouton pour générer une paire de clés publique/privée pour le sélecteur spécifié ci-dessus. Une paire de clés publique/privée sera généréepour le sélecteur, et le fichier dns_readme.txt sera généré et automatiquement ouvert. Ce fichier contient des exemples de données DKIM que vous devrez publier dans lesenregistrements DNS de votre domaineen indiquant votre politique DKIM et la clé publique pour le sélecteur désigné. Le fichier répertorie des exemples pour les statuts "testing" et "not testing", et selon que vous signez tous les messages ou seulement certains messages provenant de votre domaine. Si vous testez actuellement DKIM ou ce sélecteur, vous devrez alors utiliser les informations contenues dans les entrées Testing pour la politique ou le sélecteur, en fonction de ce que vous testez. Dans le cas contraire, vous devrez utiliser les entrées "Not Testing".

Toutes les clés sont stockées au format PEM, et tous les sélecteurs et clés sont stockés dans le dossier\MDaemon\Pem de la manière suivante :

\MDaemon\Pem\<Selector>\rsa.public - clé publique pour ce sélecteur

\MDaemon\Pem\<Selector>\rsa.private - clé privée pour ce sélecteur

|

Les fichiers contenus dans ces dossiers ne sont pas cryptés ou cachés, mais ils contiennent des clés de cryptage privées RSA auxquelles personne ne devrait jamais avoir accès sans autorisation. Vous devez donc prendre des mesures pour sécuriser ces dossiers et sous-dossiers à l'aide des outils de votre système d'exploitation. |

Définir les messages qui peuvent être signés

Si vous avez choisi de signer les messages sortants éligibles, cliquez sur ce bouton pour modifier le fichier DKSign.dat, qui contient la liste des domaines et des adresses que MDaemon utilisera pour déterminer si un message doit être signé ou non. Pour chaque adresse listée, vous devez indiquer si le message doit être En-tête ou From pour qu'il puisse être signé, ou vous pouvez indiquer un autre en-tête tel que "Reply-To" ou " Sender ". Vous pouvez également indiquer un sélecteur pour chaque entrée, qui sera utilisé lors de la signature d'un message correspondant à cette entrée. Enfin, vous pouvez spécifier un domaine de signature facultatif à utiliser dans la balise "d=" de l'en-tête de signature. Cela peut s'avérer utile, par Exemple, lorsque plusieurs sous-domaines signent des messages. Dans ce cas, vous pouvez utiliser la balise "d=" pour indiquer aux serveurs destinataires de rechercher les clés DKIM dans l'enregistrement DNS d'un seul domaine, ce qui vous permet de gérer toutes les clés dans un seul enregistrement au lieu de devoir gérer des enregistrements distincts pour chaque sous-domaine. Les caractères génériques sont autorisés dans les domaines et les adresses.

Tous les domaines locaux sont éligibles à la Connexion

Utilisez cette option si vous souhaitez que tous les messages provenant de vos domaines locaux puissent être signés. Si vous utilisez cette option, vous n'aurez pas besoin d'enregistrer tous les messages provenant de vos domaines locaux. Si vous utilisez cette option, vous n'avez pas besoin d'ajouter vos domaines locaux à la liste d'éligibilité (c'est-à-dire au fichierDKSign.dat ), à moins que vous ne souhaitiez désigner un sélecteur spécifique ou une balise "d=" à utiliser lors de la signature des messages d'un domaine spécifique. Cette option est activée par défaut.

Voir :