|

SMTP-Erweiterungen |

Scrollen Zurück Oberste Ebene Weiter Mehr |

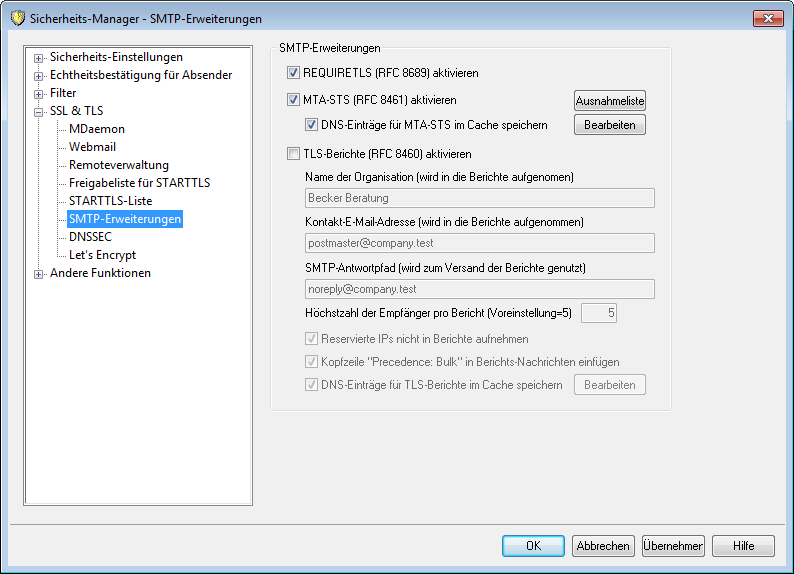

SMTP-Erweiterungen

REQUIRETLS (RFC 8689) aktivieren

Mithilfe von RequireTLS können Sie festlegen, welche Nachrichten zwingend über TLS-geschützte Verbindungen übermittelt werden müssen. Steht TLS für die Übermittlung einer solchen Nachricht nicht zur Verfügung, oder sind die Parameter, die während des TLS-Verbindungsaufbaus und für die beteiligten Zertifikate übermittelt werden, nicht akzeptabel, so werden die Nachrichten zurückgeleitet und nicht etwa ohne TLS zugestellt. Eine vollständige Beschreibung für RequireTLS finden Sie in englischer Sprache unter RFC 8689: SMTP Require TLS Option.

RequireTLS ist per Voreinstellung aktiv. RequireTLS wirkt jedoch nur auf solche Nachrichten, die aufgrund der neuen Aktion des Inhaltsfilters des Inhaltsfilters "Nachricht für REQUIRETLS kennzeichnen..." ("Flag message for REQUIRETLS...") besonders gekennzeichnet werden, oder die an nach dem Schema <Postfach>+requiretls@Domäne.TLD aufgebaute E-Mail-Adressen (z.B. arvel+requiretls@mdaemon.com) versandt werden. Regeln des Inhaltsfilters für die genannte Kennzeichnung müssen Sie selbst erstellen. Alle anderen Nachrichten werden so verarbeitet, als ob das Leistungsmerkmal nicht aktiv wäre. Nachrichten, für die RequireTLS aktiv ist, können nur dann erfolgreich versandt werden, wenn bestimmte Bedingungen alle erfüllt sind. Ist auch nur eine Bedingung nicht erfüllt, so werden die Nachrichten nicht etwa über eine unverschlüsselte Verbindung übermittelt sondern an den Absender zurückgeleitet. Folgende Bedingungen sind zu erfüllen:

•RequireTLS muss aktiv sein.

•Die fragliche Nachricht muss so gekennzeichnet sein, dass für sie die RequireTLS-Anforderungen einschlägig sind, und zwar entweder mithilfe des Inhaltsfilters oder durch Adressierung nach dem Schema "<Postfach>+requiretls@...".

•DNS-Abfragen für die MX-Hosts der Empfänger müssen mithilfe von DNSSEC durchgeführt werden (hierzu finden Sie nähere Informationen weiter unten).

•Die Verbindung mit dem empfangenden Host muss mithilfe von SSL (STARTTLS) gesichert sein.

•Das SSL-Zertifikat des empfangenden Hosts muss mit dem MX-Hostnamen übereinstimmen und eine Vertrauenskette zu einer vertrauenswürdigen Stammzertifizierungsstelle (CA) aufweisen.

•Der Mailserver des Empfängers muss REQUIRETLS unterstützen und dies in der Antwort auf den Befehl EHLO bekannt geben.

RequireTLS verlangt DNSSEC-Abfragen nach den MX-Einträgen der Empfänger oder die Prüfung der MX-Einträge durch MTA-STS. Sie können DNSSEC konfigurieren und dabei angeben, nach welchen Kriterien die DNSSEC-Abfragen erfolgen. Der IP-Cache von MDaemon berücksichtigt jetzt die DNSSEC-Konfiguration und die entsprechenden Prüfungen. Die Hinweise am Beginn der Datendatei für die MX-Hosts wurden entsprechend aktualisiert. DNSSEC verlangt entsprechend konfigurierte DNS-Server, die Sie selbst bereitstellen müssen. Deren Konfiguration ist nicht Gegenstand dieser Hilfedatei.

Die Unterstützung für MTA-STS ist per Voreinstellung aktiv. Sie finden eine Beschreibung dieses Leistungsmerkmals in englischer Sprache unter RFC 8461: SMTP MTA Strict Transport Security (MTA-STS).

Das Verfahren SMTP MTA Strict Transport Security (abgekürzt MTA-STS, Verfahren für erzwungene Transportverschlüsselung für SMTP-Mailserver) gestattet es Anbietern von E-Mail-Dienstleistungen, bekannt zu geben, dass sie durch Transport Layer Security (TLS) transportverschlüsselte SMTP-Verbindungen unterstützen. Darüber hinaus können sie festlegen, dass SMTP-Server, die Nachrichten an sie übermitteln wollen, die Übermittlung von Nachrichten an solche MX-Hosts ablehnen sollen, die TLS mit einem vertrauenswürdigen Server-Zertifikat nicht unterstützen. Um MTA-STS für Ihre eigene Domäne zu konfigurieren, ist zunächst eine Richtliniendatei erforderlich. Diese Richtliniendatei muss über HTTPS von einem URL abrufbar sein, der nach dem Schema https://mta-sts.Domäne.TLD/.well-known/mta-sts.txt gebildet ist. An die Stelle "Domäne.TLD" ist dabei Ihr eigener Domänenname zu setzen. Der Inhalt der Richtliniendatei muss Einträge des folgenden Formats enthalten:

version: STSv1

mode: testing

mx: mail.domain.tld

max_age: 86400

Als "mode" (Modus) können Sie "none" (kein MTA-STS), "testing" (MTA-STS im Versuchsbetrieb) und "enforce" (Richtlinie ist verpflichtend) einsetzen. Für jeden Ihrer MX-Hostnamen soll eine eigene Zeile "mx" enthalten sein. Subdomänen können Sie durch Jokerzeichen erfassen, etwa "*.Domäne.TLD". Der Gültigkeitszeitraum für den Eintrag (max_age) wird in Sekunden angegeben. Häufig verwendete Werte hierfür sind 86400 (dies entspricht einem Kalendertag) und 604800 (dies entspricht einer Woche).

Weiter ist ein DNS-Eintrag des Typs TXT erforderlich. Dieser Eintrag muss unter _mta-sts.Domäne. TLD abrufbar sein. An die Stelle "Domäne.TLD" ist dabei Ihr eigener Domänenname zu setzen. Der Eintrag muss dem folgenden Format entsprechen:

v=STSv1; id=20200206T010101;

Der Wert der "id" muss immer dann geändert werden, wenn sich der Inhalt der Richtliniendatei ändert. Es ist üblich, als "id" einen Zeitstempel zu verwenden.

Ausnahmeliste

Mithilfe dieser Liste können Sie einzelne Domänen von MTA-STS ausnehmen.

DNS-Einträge für MTA-STS im Cache speichern

MDaemon speichert per Voreinstellung die DNS-Einträge für MTA-STS im Cache. Um die Cache-Datei einzusehen und zu bearbeiten, klicken Sie auf das Steuerelement Bearbeiten.

TLS-Berichte (RFC 8460) aktivieren

Die TLS-Berichte sind per Voreinstellung deaktiviert. Sie finden eine Beschreibung dieses Leistungsmerkmals in englischer Sprache unter RFC 8460: SMTP TLS Reporting.

Mithilfe des Leistungsmerkmals zur Berichterstellung über SMTP TLS, kurz "TLS-Berichte" genannt, können Domänen, die MTA-STS einsetzen, Benachrichtigungen erhalten, falls der Abruf der Richtliniendatei für MTA-STS oder die Herstellung einer verschlüsselten Verbindung mittels STARTTLS fehlschlagen. Wenn dieses Leistungsmerkmal aktiv ist, sendet MDaemon einmal täglich einen Bericht an alle Domänen, an die MDaemon während des zurückliegenden Tages Nachrichten versandt oder zu versenden versucht hat, und für die MTA-STS aktiv ist.

Um die TLS-Berichte für Ihre Domäne zu aktivieren, aktivieren Sie die DKIM-Signatur, und erstellen Sie einen DNS-Eintrag des Typs TXT nach dem Schema _smtp._tls.Domäne.TLD, wobei "Domäne.TLD" Ihr Domänenname ist. Der DNS-Eintrag muss folgendem Format entsprechen:

v=TLSRPTv1; rua=mailto:postfach@domäne.tld

An die Stelle "Postfach@Domäne.TLD" müssen Sie die E-Mail-Adresse setzen, an die die Berichte für Ihre Domäne gesandt werden sollen.