|

Hijacking-Erkennung |

Scrollen Zurück Oberste Ebene Weiter Mehr |

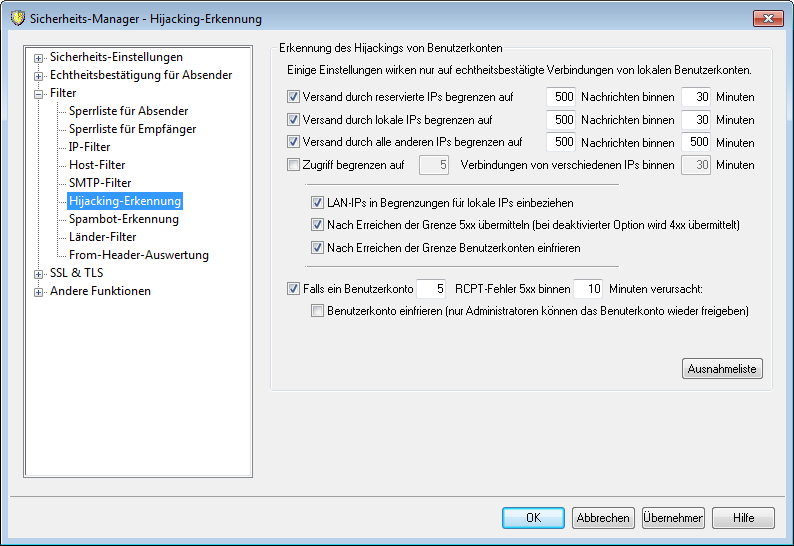

Erkennung des Hijackings von Benutzerkonten

Die Optionen in diesem Abschnitt dienen dazu, zu erkennen, ob ein Benutzerkonto von MDaemon möglicherweise gehijackt oder sonst kompromittiert wurde, und sodann den weiteren Versand von Nachrichten von diesem Benutzerkonto aus über Ihren Server automatisch zu unterbinden. Ein Beispiel für ein solches Hijacking ist, dass ein Spam-Versender sich die E-Mail-Adresse und das Kennwort eines Benutzerkontos verschafft; die Leistungsmerkmale zum Erkennen dieses Hijackings können dann den Spam-Versender daran hindern, von dem "gekaperten" Benutzerkonto aus massenhaft Spam- und Junk-Nachrichten über Ihren Server zu versenden. Sie können bestimmen, wie viele Nachrichten ein Benutzerkonto während einer in Minuten festgelegten Zeitspanne versenden darf, und Sie können wahlweise das Benutzerkonto sperren lassen, sobald diese Grenze erreicht wurde. Mithilfe einer Ausnahmeliste können Sie außerdem bestimmte Adressen von diesen Beschränkungen und Maßnahmen ausnehmen.

|

Die Erkennung des Hijackings von Benutzerkonten wirkt nur auf lokale Benutzerkonten und nur, soweit diese echtheitsbestätigte Verbindungen nutzen. Das Benutzerkonto des Postmasters ist von diesem Leistungsmerkmal automatisch ausgenommen. |

Versand durch reservierte IPs begrenzen auf [x] Nachrichten binnen [x] Minuten

Diese Option begrenzt die Anzahl der Nachrichten, die in dem hier angegebenen Zeitraum durch MDaemon-Benutzerkonten versendet werden dürfen. Sie wirkt auf alle Nachrichten, die von reservierten IP-Adressen aus über die MDaemon-Benutzerkonten versendet werden. Die Definition der reservierten IP-Adressen entspricht dabei weitgehend den einschlägigen RFCs (etwa 127.0.0.*, 192.168.*.*, 10.*.*.*, 172.16.0.0/12, ::1, FD00::/8, FEC0::/10 und FE80::/64).

Versand durch lokale IPs begrenzen auf [x] Nachrichten binnen [x] Minuten

Diese Option begrenzt die Anzahl der Nachrichten, die in dem hier angegebenen Zeitraum durch MDaemon-Benutzerkonten versendet werden dürfen. Sie wirkt auf alle Nachrichten, die von lokalen IP-Adressen aus über die MDaemon-Benutzerkonten versendet werden. Als lokale IP-Adressen werden dabei alle IP-Adressen behandelt, die für eine beliebige lokale MDaemon-Domäne als lokale IP-Adressen eingetragen sind.

Versand durch alle anderen IPs begrenzen auf [x] Nachrichten binnen [x] Minuten

Diese Option begrenzt die Anzahl der Nachrichten, die in dem hier angegebenen Zeitraum durch MDaemon-Benutzerkonten versendet werden dürfen. Sie wirkt auf alle Nachrichten, die von sonstigen IP-Adressen aus versandt werden, die nicht unter eine der beiden oben stehenden Einstellungen fallen.

Zugriff begrenzen auf [x] Verbindungen von verschiedenen IPs binnen [x] Minuten

Diese Option begrenzt die Anzahl der Verbindungen, die im hier angegebenen Zeitraum von verschiedenen IP-Adressen aus auf dasselbe Benutzerkonto zulässig sind. Der Arbeitsweise dieser Option liegt die Annahme zugrunde, dass in bestimmten Zeitabschnitten nicht beliebig viele Verbindungen von unterschiedlichen IP-Adressen aus mit demselben Benutzerkonto hergestellt werden. Wird beispielsweise innerhalb von fünf Minuten von 10 verschiedenen IP-Adressen aus auf dasselbe Benutzerkonto zugegriffen, so spricht dies dafür, dass es sich nicht mehr um eine normale Nutzung handelt, sondern dass das Benutzerkonto gehijackt wurde. Diese Option ist per Voreinstellung abgeschaltet.

LAN-IPs in Begrenzungen für lokale IPs einbeziehen

Diese Option bewirkt, dass LAN-IPs in die Option "Versand durch lokale IPs begrenzen..." weiter oben einbezogen werden. Sie ist per Voreinstellung aktiv. Falls Sie die LAN-IPs nicht in die Begrenzung für lokale IPs einbeziehen wollen, deaktivieren Sie diese Option.

Nach Erreichen der Grenze 5xx übermitteln (bei deaktivierter Option wird 4xx übermittelt)

Diese Option bewirkt, dass MDaemon nach Erreichen einer oben festgelegten Grenze an das gehijackte Benutzerkonto den Meldungskode 5xx sendet. Falls Sie stattdessen einen Meldungskode 4xx senden wollen, deaktivieren Sie diese Option.

Nach Erreichen der Grenze Benutzerkonten einfrieren

Diese Option bewirkt, dass Benutzerkonten eingefroren werden, sobald einer der vorstehend bestimmten Grenzwerte überschritten ist. Tritt dieser Fall ein, so meldet der Server der Gegenstelle den Fehler 552 und trennt sofort die Verbindung; danach wird das Benutzerkonto eingefroren. Es kann dann keine Nachrichten mehr versenden und abrufen. MDaemon nimmt jedoch weiterhin die für das Benutzerkonto eingehenden Nachrichten entgegen. Der Postmaster wird per E-Mail davon informiert, dass das Benutzerkonto eingefroren wurde. Er kann durch Antwort auf die Benachrichtigung das Benutzerkonto wieder freischalten.

Falls ein Benutzerkonto [xx] RCPT-Fehler 5xx binnen [xx] Minuten verursacht

Diese Option überwacht die Anzahl der Versuche, die ein Benutzerkonto in dem hier angegebenen Zeitraum unternimmt, Nachrichten an unbekannte Empfänger zu senden. Es ist für Spam-Nachrichten charakteristisch, dass sie oft an eine große Anzahl unbekannter Empfänger versandt werden, da die Spam-Versender sie entweder an schon länger veraltete Adressen senden oder einfach Adressen durchprobieren, um auf gültige Adressen zu stoßen. Versucht ein MDaemon-Benutzerkonto daher, innerhalb eines kurzen Zeitraums Nachrichten an viele unbekannte Empfänger zu versenden, so ist dies ein guter Anhaltspunkt dafür, dass das Benutzerkonto möglicherweise kompromittiert wurde und zum Spam-Versand missbraucht wird. In Verbindung mit der Option "Benutzerkonto einfrieren..." weiter unten kann diese Option weiteren Schaden abwenden, indem das Benutzerkonto eingefroren wird, sobald das verdächtige Verhalten erkannt wurde. Beachte: Ungültige Empfänger, die diese Option berücksichtigt, sind Empfänger, bei denen als Antwort auf den Befehl RCPT ein Fehler 5xx gemeldet wird.

Benutzerkonto einfrieren (nur Administratoren können das Benutzerkonto wieder freigeben)

Diese Option bewirkt, dass ein Benutzerkonto eingefroren wird, sobald es die in der Option "Falls ein Benutzerkonto [xx] RCPT-Fehler 5xx binnen [xx] Minuten verursacht" oben definierten Schwellwerte erreicht. Der Administrator wird informiert, dass das Benutzerkonto eingefroren wurde. Er kann dann das Problem untersuchen und das Benutzerkonto wieder freigeben.

Ausnahmeliste

Mithilfe der Ausnahmeliste können Sie Adressen von der Erkennung des Hijackings von Benutzerkonten ausnehmen. Jokerzeichen sind zulässig. Einige Beispiele hierzu: "newsletter@example.com" nimmt das MDaemon-Benutzerkonto "newsletter" in der Domäne example.com aus. "*@newsletter.example.com" nimmt hingegen alle MDaemon-Benutzerkonten aus der Domäne newsletter.example.com aus. Das Konto des Postmasters ist von der Erkennung des Hijackings von Benutzerkonten automatisch ausgenommen.