|

Kennwörter |

Scrollen Zurück Oberste Ebene Weiter Mehr |

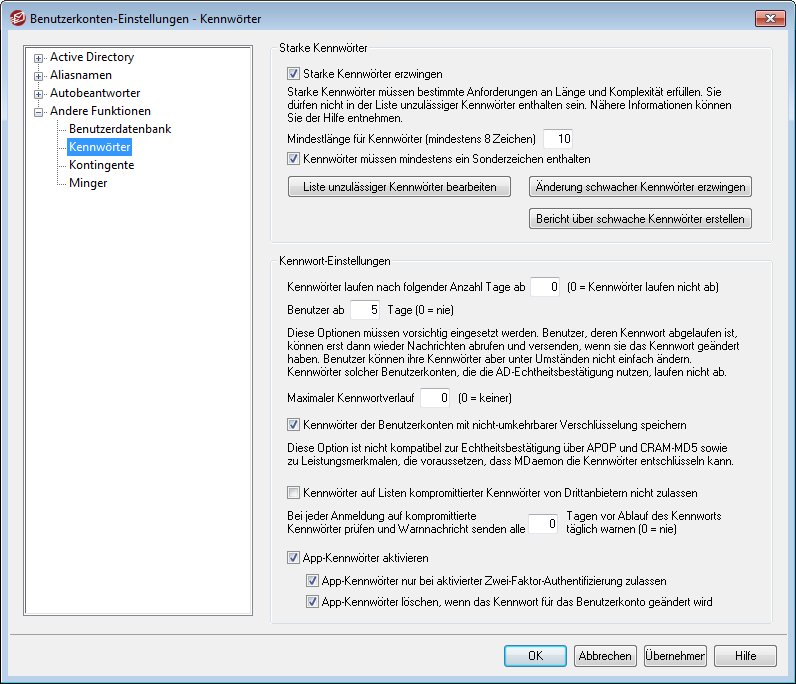

Starke Kennwörter

Starke Kennwörter erzwingen

Per Voreinstellung verlangt MDaemon starke Kennwörter, wenn neue Benutzerkonten erstellt oder bestehende Benutzerkonten bearbeitet werden. Falls Sie starke Kennwörter nicht verlangen wollen, deaktivieren Sie diese Option.

Starke Kennwörter müssen alle nachfolgend aufgeführten Anforderungen erfüllen:

•Sie müssen die festgelegte Mindestlänge erreichen.

•Sie müssen Groß- und Kleinbuchstaben enthalten.

•Sie müssen Buchstaben und Ziffern enthalten.

•Sie müssen mindestens ein Sonderzeichen enthalten, falls die entsprechende Option weiter unten aktiv ist.

•Sie dürfen Vor- und Nachnamen sowie Postfachnamen des jeweiligen Benutzers nicht enthalten.

•Sie dürfen nicht in der Liste der unzulässigen Kennwörter enthalten sein.

Mindestlänge für Kennwörter (mindestens 8 Zeichen)

Mithilfe dieser Option können Sie die Mindestlänge für starke Kennwörter in Zeichen festlegen. Der geringste zulässige Wert ist 8 Zeichen, eine größere Mindestlänge ist aber zu empfehlen. Die Voreinstellung beträgt bei Neuinstallationen von MDaemon 10 Zeichen. Wird dieser Wert geändert, so bleiben für die Benutzerkonten bestehende Kennwörter mit einer geringeren Mindestlänge zunächst gültig, und eine Änderung wird nicht sofort erzwungen. Sobald für solche Benutzerkonten aber eine Kennwortänderung durchgeführt wird, müssen die neuen Kennwörter die neue Mindestlänge erreichen, da sie sonst nicht angenommen werden.

|

Wenn die Option "Kennwörter der Benutzerkonten mit nicht-umkehrbarer Verschlüsselung speichern" weiter unten aktiv ist, dann darf die Mindestlänge für Kennwörter länger als 15 Zeichen sein, und die Kennwörter dürfen dann höchstens 72 Zeichen lang sein. Falls diese Option deaktiviert ist, dann dürfen die Kennwörter höchstens 15 Zeichen lang sein. |

Kennwörter müssen mindestens ein Sonderzeichen enthalten

Ist diese Option aktiv, dann müssen starke Kennwörter mindestens eines der folgenden Sonderzeichen enthalten: !"#$%&'()*+,-./:;<=>?@[\]^_`{|}~. Diese Option ist bei Neuinstallationen von MDaemon per Voreinstellung aktiv. Falls Sie Sonderzeichen in starken Kennwörtern nicht erzwingen wollen, deaktivieren Sie diese Option.

Liste unzulässiger Kennwörter bearbeiten

Durch Anklicken dieses Steuerelements können Sie die Liste der unzulässigen Kennwörter bearbeiten. Bei der Auswertung dieser Liste bleiben Groß- und Kleinschreibung unberücksichtigt. Einträge, die in dieser Liste erfasst sind, können nicht als Kennwörter verwendet werden. Neben einfachen Zeichenketten können Sie in der Liste mithilfe Regulärer Ausdrücke auch komplexere Einträge erstellen, die besonders vielseitig verwendbar sind. Einträge, die mit dem Ausrufungszeichen "!" beginnen, werden als Reguläre Ausdrücke behandelt und ausgewertet.

Änderung schwacher Kennwörter erzwingen

Durch Anklicken dieses Steuerelements können Sie für alle Benutzerkonten mit schwachen Kennwörtern eine Änderung der Kennwörter erzwingen. Hierdurch werden alle Benutzerkonten mit schwachen Kennwörtern gesperrt, bis die Kennwörter geändert wurden. Die Kennwörter können durch die Administratoren mithilfe der Benutzeroberfläche von MDaemon geändert werden. Benutzer, deren Benutzerkonten gesperrt sind, können die Kennwörter auch mithilfe von Webmail oder der Remoteverwaltung selbst ändern. Versuchen Benutzer, sich mithilfe des alten Kennworts anzumelden, so werden sie aufgefordert, ein neues Kennwort festzulegen, bevor die Anmeldung abgeschlossen wird. Beachte: Diese Option ist nicht verfügbar, wenn die Option "Kennwörter der Benutzerkonten mit nicht-umkehrbarer Verschlüsselung speichern" weiter unten aktiv ist.

Bericht über schwache Kennwörter erstellen

Durch Anklicken dieses Steuerelements können Sie einen Bericht über alle MDaemon-Benutzerkonten mit schwachen Kennwörtern erstellen. Dieser Bericht wird per E-Mail an die Adresse versandt, die Sie nach dem Anklicken von OK eingeben. Beachte: Diese Option ist nicht verfügbar, wenn die Option "Kennwörter der Benutzerkonten mit nicht-umkehrbarer Verschlüsselung speichern" weiter unten aktiv ist.

Kennwort-Einstellungen

Kennwörter laufen nach folgender Anzahl Tage ab (0 = Kennwörter laufen nicht ab)

Mithilfe dieser Option können Sie festlegen, wie lange Kennwörter für den Zugriff auf Benutzerkonten gültig bleiben, bevor die Benutzer die Kennwörter ändern müssen. Die Voreinstellung für diesen, in Tagen angegebenen, Wert beträgt 0 und bewirkt, dass die Kennwörter unbegrenzt lang gültig bleiben. Der Wert 30 bewirkt beispielsweise, dass die Benutzer ihre Kennwörter jeweils nach 30 Tagen ändern müssen. Dieser Zeitraum rechnet von dem Tag an, an dem das Kennwort zum letzten Mal geändert wurde. Wird hier ein Wert außer 0 eingetragen, so werden alle Kennwörter sofort als abgelaufen behandelt, die nicht innerhalb dieses Zeitraums geändert wurden. Benutzer, deren Kennwörter abgelaufen sind, können auf POP, IMAP und SMTP nicht mehr zugreifen. Diese Benutzer können sich jedoch noch bei Webmail und der Remoteverwaltung anmelden, und sie werden während der Anmeldung aufgefordert, ihre Kennwörter zu ändern. Ein Zugriff auf die eigentlichen Leistungsmerkmale in Webmail und der Remoteverwaltung ist erst nach Änderung des Kennworts wieder möglich. Über E-Mail-Clients wie Microsoft Outlook und Mozilla Thunderbird sind Änderungen der Kennwörter nicht möglich. Manche E-Mail-Clients zeigen dem Benutzer keine sinnvolle Fehlermeldung an. Die Benutzer müssen daher möglicherweise die Hilfe des Administrators in Anspruch nehmen, um zu erfahren, warum ihre Anmeldung fehlschlägt.

|

Benutzer können ihre Kennwörter nur dann über Webmail und die Remoteverwaltung ändern, falls ihnen im Konfigurationsdialog Web-Dienste die Berechtigung zum Bearbeiten der Kennwörter erteilt ist. Unabhängig hiervon kann es auch sonst im Einzelfall für die Benutzer schwierig oder sogar unmöglich sein, die Kennwörter zu ändern. Diese Option sollte daher vorsichtig eingesetzt werden. |

Benutzer ab [xx] Tagen vor Ablauf des Kennworts täglich warnen (0 = nie)

Benutzerkonten, deren Kennwort demnächst ablaufen wird, können täglich per E-Mail daran erinnert werden, dass sie ihr Kennwort ändern müssen. Mithilfe dieser Option können Sie festlegen, wie lange im Voraus MDaemon die Benutzer über den bevorstehenden Ablauf des Kennworts benachrichtigen soll. Die Benachrichtigung erfolgt einmal täglich.

Maximaler Kennwortverlauf (0=keiner)

Diese Option führt eine Kennwortchronik je Benutzerkonto. Der Wert entspricht der Anzahl der zuletzt verwendeten Kennwörter, die MDaemon für jeden Benutzer speichert. Ändern Benutzer ihre Kennwörter, so können die solche schon einmal verwendeten Kennwörter nicht verwenden, die noch im Kennwortverlauf gespeichert sind. Die Voreinstellung lautet 0; es wird dann kein Kennwortverlauf gespeichert.

Kennwörter der Benutzerkonten mit nicht-umkehrbarer Verschlüsselung speichern

Diese Option bewirkt, dass MDaemon die Kennwörter mithilfe eines Verfahrens speichert, dessen Verschlüsselung nicht umkehrbar ist. Hierdurch werden die Kennwörter gegen Entschlüsselung und Offenlegung im Klartext durch MDaemon, die Administratoren und mögliche Angreifer geschützt. MDaemon nutzt, wenn diese Option aktiv ist, die Funktion bcrypt zur Erstellung von Kennworthashes. Hiermit werden längere Kennwörter von bis zu 72 Zeichen möglich. Die Kennwörter müssen außerdem bei Export und Import von Benutzerkonten nicht mehr offengelegt werden, bleiben aber dennoch erhalten. Einige Leistungsmerkmale sind zu dieser Verschlüsselung nicht kompatibel, insbesondere die Erkennung schwacher Kennwörter und die Leistungsmerkmale APOP und CRAM-MD5 für die Echtheitsbestätigung. Diese Leistungsmerkmale setzen voraus, dass MDaemon die Kennwörter entschlüsseln kann. Die nicht-umkehrbare Verschlüsselung ist per Voreinstellung aktiv.

Kompromittierte Kennwörter

MDaemon kann die Kennwörter der Benutzer mit einer Liste als kompromittiert bekannter Kennwörter abgleichen, die durch einen Drittanbieter bereit gestellt wird. Der Abgleich findet statt, ohne dass das Kennwort an den Anbieter übermittelt wird. Ist das Kennwort eines Benutzers in der Liste vorhanden, so bedeutet dies nicht, dass das Benutzerkonto kompromittiert oder gehackt wurde. Es bedeutet vielmehr, dass das fragliche Kennwort bereits einmal auf einem anderen System durch einen Benutzer verwendet wurde, und dass dieses verwendete Kennwort von einer Datenpanne oder einem Datenleck betroffen war. Kennwörter, die als kompromittiert bekannt und veröffentlicht sind, können durch Angreifer für Wörterbuchangriffe verwendet werden. Kennwörter, die noch nie auf anderen Systemen verwendet wurden, sind demgegenüber sicherer. Nähere Informationen hierzu erhalten Sie in englischer Sprache unter Pwned Passwords.

Kennwörter auf Listen kompromittierter Kennwörter von Drittanbietern nicht zulassen

Diese Option bewirkt, dass Kennwörter, die in der Liste kompromittierter Kennwörter gefunden werden, nicht als Kennwörter für die Benutzerkonten verwendet werden können.

Bei jeder Anmeldung auf kompromittierte Kennwörter prüfen und Warnnachricht senden alle

Mithilfe dieser Option prüft MDaemon die Kennwörter der Benutzerkonten in dem hier in Tagen konfigurierten Intervall während der Anmeldung und sendet dem Benutzer und dem Postmaster per E-Mail eine Warnmeldung, falls das Kennwort in der Liste gefunden wird. Die Warnmeldungen können mithilfe zweier Vorlagen angepasst werden, die im Verzeichnis \MDaemon\App abgelegt sind. Da die Anweisungen zum Ändern des Kennworts unter anderem davon abhängen, ob das Kennwort durch MDaemon verwaltet wird oder die Benutzerprüfung über das Active Directory erfolgt, stehen zwei Vorlagen zur Verfügung: CompromisedPasswordMD.dat und CompromisedPasswordAD.dat. Die Empfänger, Betreffzeile und Nachrichtentext können mithilfe von Makros individuell angepasst werden.

App-Kennwörter

App-Kennwörter sind ein Leistungsmerkmal, mit dessen Hilfe sich Benutzerkonten besser absichern lassen. Dies wird erreicht durch die Verwendung sehr starker, zufällig erzeugter Kennwörter, die nur in E-Mail-Clients und E-Mail-Apps verwendet werden können, da sich diese Apps nicht durch die Zwei-Faktor-Authentifizierung (2FA) schützen lassen. Nähere Informationen hierzu finden Sie im Abschnitt App-Kennwörter.

App-Kennwörter aktivieren

Per Voreinstellung können alle Benutzer die App-Kennwörter für ihre Benutzerkonten erstellen und verwalten. Sie müssen dazu mithilfe der Zwei-Faktor-Authentifizierung an Webmail angemeldet sein. Sie können das Leistungsmerkmal App-Kennwörter für einzelne Benutzer deaktivieren, indem Sie den betreffenden Benutzern auf der Seite Web-Dienste die Berechtigung zum Bearbeiten der App-Kennwörter entziehen.

App-Kennwörter nur bei aktivierter Zwei-Faktor-Authentifizierung zulassen

Per Voreinstellung müssen sich die Benutzer mithilfe der Zwei-Faktor-Authentifizierung (2FA) an Webmail anmelden, um neue App-Kennwörter zu erstellen. Es wird nicht empfohlen, diese Anforderung außer Kraft zu setzen. Globale Administratoren sind bei Nutzung der MDaemon-Remoteverwaltung von dieser Anforderung ausgenommen. Es empfiehlt sich aber, dass sie bei der Anmeldung an der MDaemon-Remoteverwaltung oder an Webmail stets die Zwei-Faktor-Authentifizierung nutzen.

App-Kennwörter löschen, wenn das Kennwort für das Benutzerkonto geändert wird

Per Voreinstellung werden alle App-Kennwörter eines Benutzerkontos gelöscht, wenn das Kennwort für das Benutzerkonto geändert wird. Die Benutzer müssen nach einer Kennwortänderung neue App-Kennwörter erstellen, falls sie die App-Kennwörter weiterhin nutzen wollen oder aufgrund der Einstellung "App-Kennwörter nur bei aktivierter Zwei-Faktor-Authentifizierung zulassen" nutzen müssen (siehe hierzu auch die Anmerkung weiter unten).

|

Auf der Seite Einstellungen des Benutzerkonten-Editors steht die Option "Anmeldung an SMTP, IMAP, ActiveSync usw. nur über App-Kennwörter zulassen" zur Verfügung. Wenn Sie die Nutzung von App-Kennwörtern für die genannten Anwendungsfälle erzwingen, so kann dies helfen, das Kennwort für ein Benutzerkonto gegen Brute-Force-Angriffe über SMTP, IMAP und andere Dienste zu schützen. Die Sicherheit ist in diesem Fall erhöht, da selbst bei Bekanntwerden des Kennworts für das Benutzerkonto ein Angriff über die genannten Dienste nicht möglich wäre. Ein Angreifer würde dabei nicht einmal erkennen, dass das Kennwort für das Benutzerkonto entdeckt wurde, da MDaemon für die Anmeldung an den genannten Diensten nicht das Kennwort des Benutzerkontos sondern nur ein gültiges App-Kennwort akzeptiert. Ein weiterer Vorteil ergibt sich bei der Echtheitsbestätigung mithilfe des Active Directory. Benutzerkonten im Active Directory werden nach einer bestimmten Anzahl fehlerhafter Anmeldeversuche automatisch gesperrt. Die Nutzung der App-Kennwörter kann solche Sperren verhindern, da MDaemon bei aktivierter Option nur die App-Kennwörter prüft, aber keine Echtheitsbestätigung über das Active Directory versucht. |

Siehe auch:

Benutzerkonten-Editor » Einzelheiten zum Benutzerkonto

Benutzerkonten-Editor » Web-Dienste