|

Echtheitsbestätigung |

Scrollen Zurück Oberste Ebene Weiter Mehr |

|

Für den Zugriff auf das Active Directory sind zur Nutzung aller verfügbaren Leistungsmerkmale unter Umständen besondere Berechtigungen erforderlich, die gesondert eingerichtet werden müssen. |

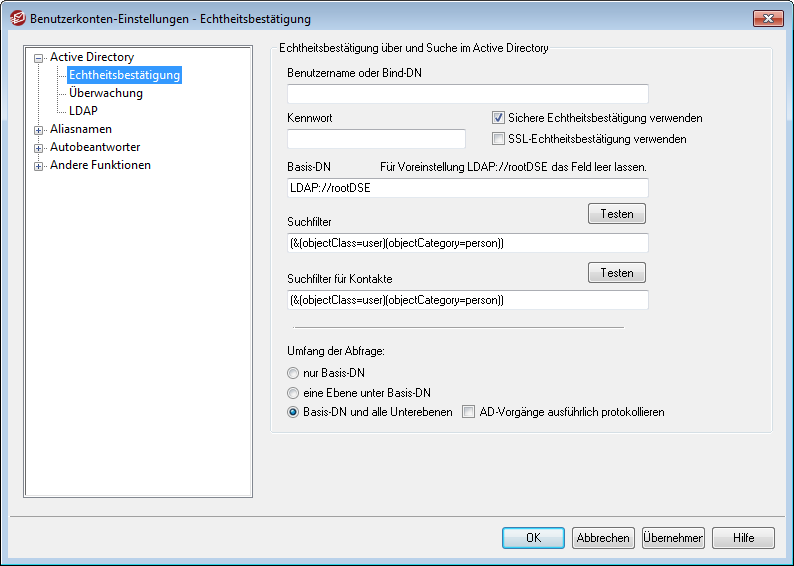

Echtheitsbestätigung über und Suche im Active Directory

Benutzername oder Bind-DN

Hier wird der Windows-Benutzername oder der eindeutige Gesamtname (englisch "Distinguished Name", kurz DN) angegeben, den MDaemon bei der Verbindung mit dem Active Directory über LDAP verwenden soll. Das Active Directory gestattet die Nutzung eines Windows-Anmeldenamens oder eines Benutzerprinzipalnamens (UPNs) für diese Verbindung.

|

Wird statt eines Windows-Anmeldenamens ein DN angegeben, so muss die Option "Sichere Echtheitsbestätigung verwenden" weiter unten abgeschaltet sein. |

Kennwort

Hier wird das Kennwort zu dem DN oder Windows-Anmeldenamen aus dem Feld Bind-DN angegeben.

Sichere Echtheitsbestätigung verwenden

Diese Option bewirkt, dass beim Verbindungsaufbau zum Active Directory die sichere Echtheitsbestätigung verwendet wird. Diese Option darf nicht verwendet werden, wenn im Feld Bind-DN statt eines Windows-Anmeldenamens ein DN eingetragen ist.

SSL-Echtheitsbestätigung verwenden

Diese Option bewirkt, dass bei Verbindungen zum Active Directory die Echtheitsbestätigung durch eine SSL-Verbindung geschützt sein soll.

|

Diese Option erfordert einen SSL-Server und eine entsprechende Infrastruktur im Windows-Netzwerk und dem Active Directory. Falls Unsicherheiten bestehen, ob diese Infrastruktur vorhanden ist, und diese Option genutzt werden soll, empfiehlt es sich, diese Fragen mit dem Netzwerkverwalter zu klären. |

Attribut für die E-Mail-Adresse

MDaemon nutzt dieses Attribut für die Mailinglisten. Es ist nur über den Konfigurationsdialog Active Directory im Editor für Mailinglisten zugänglich.

Suche im Active Directory

Basis-DN

Hier wird der DN eingetragen. Er stellt den Ausgangspunkt im Verzeichnisbaum (englisch "Directory Information Tree", kurz DIT) dar, von dem aus MDaemon das Active Directory auf Benutzerkonten und Änderungen durchsucht. MDaemon beginnt die Suche grundsätzlich beim Root-DSE, also auf der höchsten Ebene der Active-Directory-Struktur. Wird hier stattdessen ein Ausgangspunkt angegeben, der näher an der Struktur der Benutzerkonten in dem jeweils verwendeten Active-Directory-Verzeichnisbaum liegt, so kann dies die Zeit verringern, die zum Durchsuchen des DIT nach Benutzerkonten und Änderungen benötigt wird. Bleibt das Feld leer, so wird die Voreinstellung LDAP://rootDSE verwendet.

Suchfilter

Hier wird der LDAP-Suchfilter eingetragen, der bei der Abfrage des Active Directorys auf Benutzerkonten und Änderungen eingesetzt wird. Mithilfe dieses Filters lassen sich die Benutzerkonten, die in die Überwachung des Active Directorys einbezogen werden sollen, genauer eingrenzen.

Sie können stattdessen Ihren Suchfilter so konfigurieren, dass er eine Gruppe im Active Directory überwacht. Wird ein Benutzer in diese Gruppe aufgenommen, oder wird die Gruppenmitgliedschaft einem Benutzerkonto hinzugefügt, so wird dieser Benutzer in MDaemon angelegt. Wird der Benutzer aus der Gruppe entfernt, so wird das Benutzerkonto in MDaemon deaktiviert, aber nicht gelöscht. Ein Beispiel hierzu: Ein Suchfilter für eine Gruppe mit dem Namen "MeineGruppe" kann folgendermaßen aussehen:

(|(&(ObjectClass=group)(cn=MyGroup))(&(objectClass=user)(objectCategory=person)(memberof=cn=MeineGruppe,ou=me,dc=domain,dc=com)))

Für die Attribute "ou=" und "dc=" müssen Sie die für Ihr Netzwerk zutreffenden Werte einsetzen.

Suchfilter für Kontakte

Hiermit können Sie einen gesonderten Suchfilter für die Abfrage von Kontakten anlegen. Falls Sie in dieses Feld denselben Suchfilter eintragen wie in die Option Suchfilter weiter oben, werden die Daten insgesamt mit nur einer Abfrage aktualisiert. Sind unterschiedliche Suchfilter konfiguriert, dann sind zwei getrennte Abfragen erforderlich.

Umfang der Abfrage:

Dieser Abschnitt steuert den Umfang, in dem das Active Directory durchsucht wird.

nur Basis-DN

Diese Option bewirkt, dass die Abfragen auf den oben angegebenen Basis-DN begrenzt bleiben. Unterhalb dieser Stelle werden keine Abfragen im Verzeichnisbaum (DIT) durchgeführt.

eine Ebene unter Basis-DN

Diese Option bewirkt, dass die Suche im Verzeichnisbaum des Active Directory auf eine Ebene unter dem oben angegebenen DN erstreckt wird.

Basis-DN und alle Unterebenen

Diese Option bewirkt, dass die Suche von dem angegebenen DN auf alle Unterebenen im Verzeichnisbaum erstreckt wird. Dies ist die Voreinstellung. Gemeinsam mit der Voreinstellung Root-DSE, die weiter oben beschrieben ist, bewirkt sie, dass der gesamte Verzeichnisbaum unterhalb des Root-DSE durchsucht wird.

AD-Vorgänge ausführlich protokollieren

MDaemon protokolliert die Active-Directory-Transaktionen per Voreinstellung ausführlich. Ist ein weniger ausführliches Protokoll über die Active-Directory-Transaktionen gewünscht, so muss diese Option abgeschaltet werden.

Diese Einstellungen testen

Durch Anklicken dieses Steuerelements wird die Active-Directory-Konfiguration von MDaemon auf Funktionsfähigkeit geprüft.